- 最新文章

-

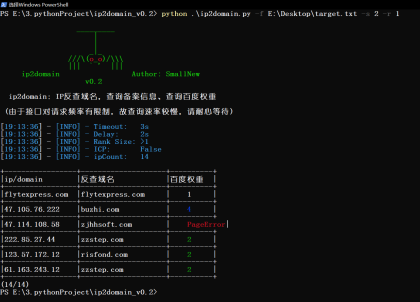

ip2domain - 批量查询ip对应域名、备案信息、百度权重

在批量挖SRC时,通常会用较新的漏洞POC批量跑fofa或其他空间测绘的相关资产ip,该工具可用于对跑到的ip批量查询域名及百度权重、备案信息,快速确定ip所属企业,方便提交漏洞。?更新日志:2021-12-06(v0.2):加入百度权重查询(默认开启),-r可指定显示的权重阈值优化ICP备案查询(默认关闭),--icp开启鉴于接口限制问题,修改程序逻辑,改为单线程模式修复部分问题2021-09-… -

Pyke-Shiro:复杂请求下的Shiro反序列化利用工具

由于其他Shiro工具对复杂请求支持比较差,因此在ShiroAttack基础上编写该Shiro工具,并且从Pyke中拆分出来作为单独工具使用。打包maven:mvnpackageassembly:single更新记录v0.3(2024-03-12)新增可选保留Cookie:复杂请求下可选择是否保留原始数据包中的Cookie内容新增自定义请求超时,在“设置-超时”菜单中修改命令执行时的参数放在Aut… -

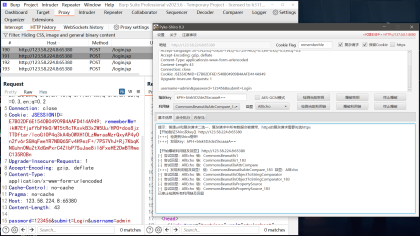

Burp 指纹识别

攻击过程中,我们通常会用浏览器访问一些资产,该BurpSuite插件实现被动指纹识别+网站提取链接+OA爆破,可帮助我们发现更多资产。功能如下下述功能会在2024年5月底完成,如果有更好的建议都可以提,然后再麻烦点个Star,创作不易,打造最强指纹识别库和弱口令探测库[X]浏览器被动指纹识别,已集成Ehole指纹识别库[X]提取网站的URL链接和解析JS文件中的URL链接后进行指纹识别[X]开界面… -

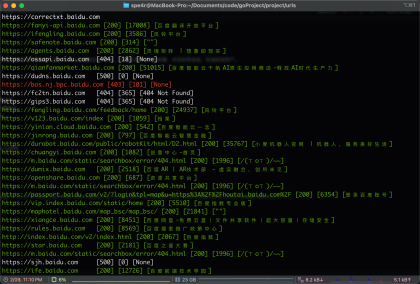

urls对url进行快速探活,输出标题、状态码等信息

urls简介urls是一个用于快速检查URL可用性并获取相关信息的工具。它可以快速测试多个URL,并输出每个URL的标题、状态码等信息,快速探测资产。功能特点支持批量测试URL。输出每个URL的标题、状态码等信息。支持从fofa提取资产,进行一键探活。基于GO高并发快速测试大量URL。使用方法修改config.yaml文件,填入fofa信息从文件中读取资产,进行探活urls-furl.txt从fo… -

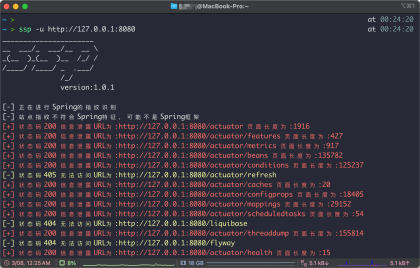

针对SpringBoot的渗透工具,Spring漏洞利用工具

ssp简介在日常渗透工作中,遇到很多Spring框架搭建的服务,很多都是WhitelabelErrorPage页面,对于Spring的扫描工具github中也有很多项目python的java的,但使用go的就很少。因为自身电脑的缘故使用go编译的工具加入环境变量中能让我很方便的使用命令行来使用这些命令行工具,做到打开命令行就能进行"随手一测"。而像python,java写的类似图形化的工具,我需要… -

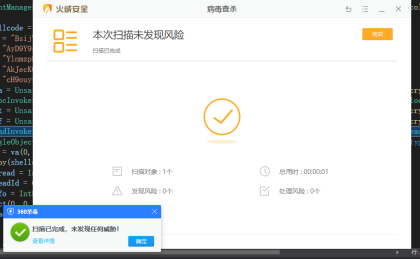

BypassLoad

通过远程加载AES+XOR异或加密shellcode的免杀加载器,无过多技术细节。shellcode360杀毒火绒Defender腾讯电脑管家VTMeterpreter√√√√13/69CobaltStrike√√√√13/69推荐Meterpreter生成shellcode,CobaltStrike在尝试远程加载的shellcode时可能被360拦截可自行加壳或修改程序尝试releases程序可… -

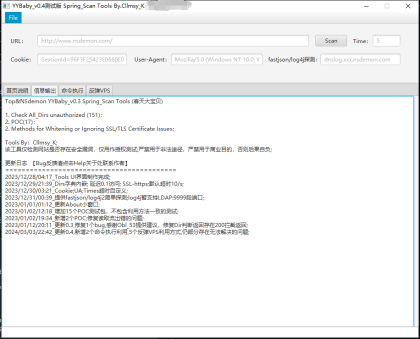

一款针对Spring框架的漏洞扫描及漏洞利用图形化工具

YYBaby_v0.3Spring_ScanTools1.CheckAll_Dirsunauthorized(151);2.POC(17);2.MethodsforWhiteningorIgnoringSSL/TLSCertificateIssues;ToolsBy:Cllmsy_K;该工具仅检测网站是否存在安全漏洞,仅用作授权测试;严禁用于非法途径,严禁用于商业目的,否则后果自负;更新日志【Bu… -

用于内网渗透测试的工具包括 crto 认证、AD 渗透以及内网信息收集项目的自存

1.mailsniper项目地址:https://github.com/dafthack/MailSniper工具用处:MicrosoftExchange环境中搜索电子邮件中的特定术语(密码、内部情报、网络架构信息等),MailSniper还包括用于密码喷射、枚举用户和域、从OWA和EWS收集全局地址列表(GAL)以及检查组织中每个Exchange用户的邮箱权限的附加模块。简单用法:ipmo.\M… -

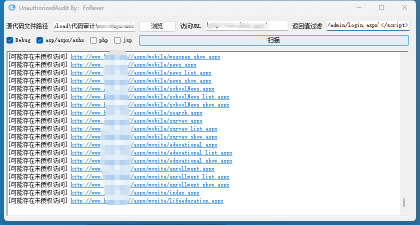

UnauthorizedAudit —— 未授权代码审计工具

此项目可在代码审计过程中帮助对未授权代码进行定位和审计通过判断WebRequest的返回值实现如返回结果是登录页或进行进行跳转则判断不存在未授权需要注意判断WebRequest的返回值意味着需要在本地搭建网站或存在远程网站自用项目简单加了个UI未过多测试如有问题或需求请提交Issues如果你不知道怎么做,不推荐使用该程序声明:文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将… -

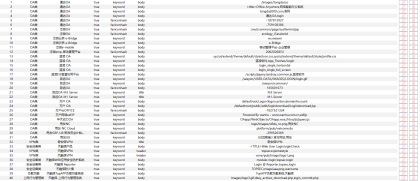

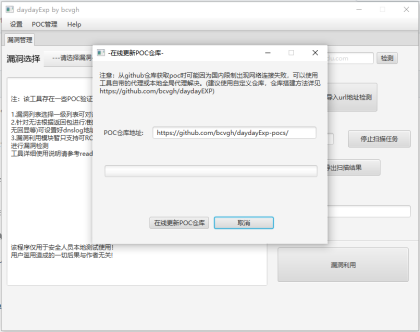

daydayEXP支持自定义Poc文件的图形化漏洞利用工具

项目简介:基于javafx写的一款支持加载自定义poc文件的、可扩展的的图形化渗透测试框架。支持批量漏洞扫描、漏洞利用、结果导出等功能。使用经过测试,项目可在jdk8环境下正常使用。jdk11因为缺少一些必要的组件,所以jdk11版本工具为jdk8版本项目的阉割版,无法使用反序列化利用模块(不影响针对反序列化漏洞的默认的URLDNS链探测)。项目启动过程报错,尝试删除当前路径下poc、log目录(…