VulnX:一款智能自动检测多种CMS漏洞的程序

VulnX介绍

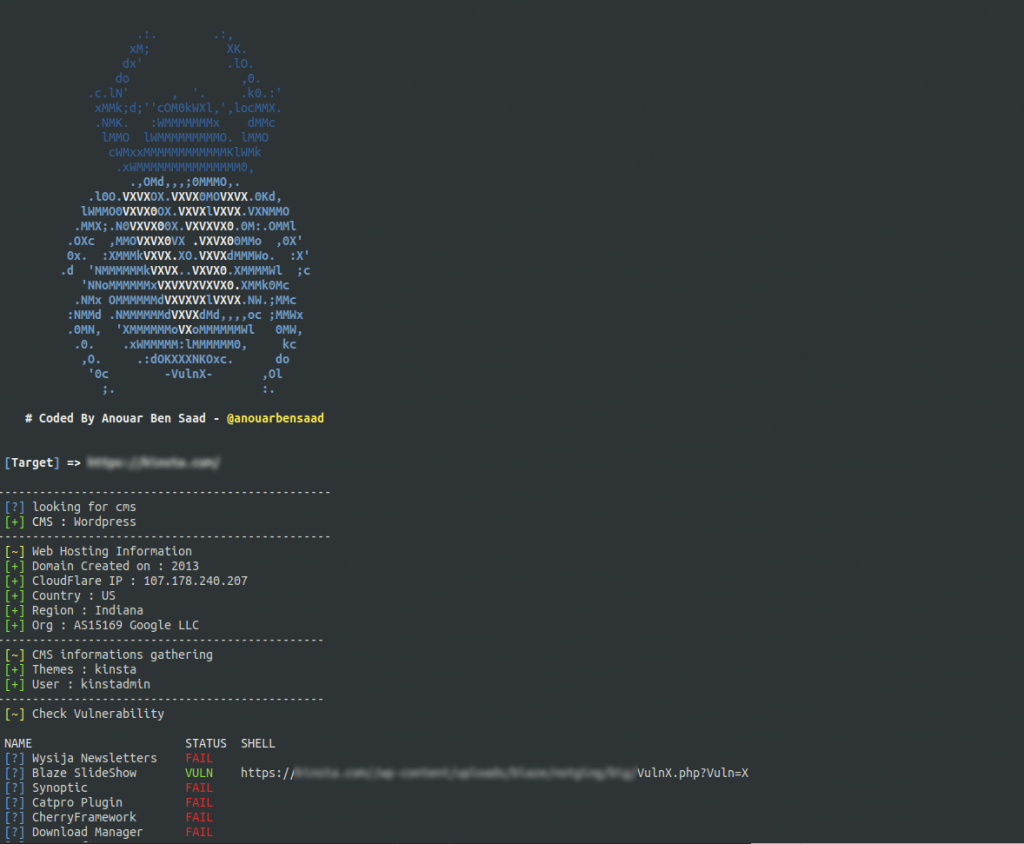

VulnX的项目介绍说:vulnx是一款智能机器人自动外壳注入器,用于检测多种类型的cms漏洞{wordpress,joomla,drupal,prestashop ..},信息收集和目标漏洞扫描,如子域名,IP信息,国家,org,timezone,region,ans等等…VulnX先分析目标网站,检查是否存在漏洞,如果存在,shell将使用dorks工具进行Injected.searching网址。

VulnX特征

- 检测cms漏洞(wordpress,joomla,prestashop,drupal,opencart,magento,lokomedia)

- 目标信息聚合

- 目标子域名收集

- 可设置多线程

- 检查漏洞

- 自动shell注入

- 利用dork搜索

- 端口高速扫描

Dns- 服务器转储- 支持多个目标同时扫描

- Dorks按名称和ExploitName检索

- 将Dorks中的多个目标导出到日志文件中

VulnX安装

Docker

VulnX 安装在 DOCKER 中

$ git clone https://github.com/anouarbensaad/VulnX.git

$ cd VulnX

$ docker build -t vulnx ./docker/

$ docker run -it --name vulnx vulnx:latest -u http://exemple.com以交互模式运行vulnx容器

Ubuntu

VulnX 安装在 Ubuntu 中

$ git clone https://github.com/anouarbensaad/vulnx.git

$ cd VulnX

$ chmod +x install.sh

$ ./install.shTermux

VulnX 安装在 Termux 中

$ pkg update

$ pkg install -y git

$ git clone http://github.com/anouarbensaad/vulnx

$ cd vulnx

$ chmod +x install.sh

$ ./install.shWindows

VulnX 安装在 Windows 中

- 点击这里下载vulnx

- 下载并安装python3

- 在c中解压缩vulnx-master.zip:/

- 打开命令提示符cmd。

> cd c:/vulnx-master > python vulnx.py

带选项的示例命令:settimeout = 3,cms-gathering = all,-d subdomains-gathering,run --exploits

vulnx -u http://example.com --timeout 3 -c all -d -w --exploit

用于搜索dorks的示例命令:-D或--dorks,-l --list-dorks

vulnx --list-dorks 返回漏洞名称表。 vulnx -D blaze 返回发现了blaze dork的网址